Gesendet von iPad mit Tapatalk Pro

Was ist NFC CODE Touch ?

Einklappen

X

-

Du kannst genau sehen welcher Benutzer und welcher TAG des Benutzers verwendet wurde, genauso ist das mit der PIN.

Gesendet von iPad mit Tapatalk Pro -

Man kann nur in der App eine Historie ansehen, aber nicht in der Config eine Reaktion "wenn Code von ... dann ..." erstellen, außer man weist jedem Benutzer einen eigenen Ausgang zu.

Man kann jedoch einzelne Codes zeitlich einschränken, z.B. Code vom Kind funktioniert nur zw. 7.00 und 22.00 Uhr.

Du könntest aber eine generelle Push-Benachrichtigung bei Verwendung (irgend)eines Codes einstellen und diese Benachrichtigung in der Visu ein und ausschaltbar machen.

Oder du legst bestimmte Codes auf einen Ausgang wo du eine Benachrichtigung erhältst und die anderen Codes auf einen Ausgang, der zwar das gleiche bewirkt, z.B. die Haustüre öffnet, aber keine Benachrichtigung gesendet wird.Kommentar

-

Ich habe eine Kamera über dem Code Touch. Daher reicht es mir, wenn ich generell eine Push erhalte, dass der Code korrekt oder falsch eingegeben wurde. Wer das war kann ich ja dann auf dem Bild sehen.seit 2016 im eigenen LoxHomeKommentar

-

Wie löst du denn den Trigger aus?

Habe eine Doorbird im Türsteuerungsbaustein, aber einen Trigger "Foto schießen" habe ich nicht gefunden.

Oder schaust du das dann bei Bedarf in den Aufnahmen deiner Kamera nach? -

t_heinrich, du musst nur den Baustein "Türsteuerung" einfügen, in der Konfiguration "Bild bei Klingeln" die URL der Kamera für einen snapshot eintragen und den Trigger Tr von dem Baustein beschalten, dann wird autom. ein Bild von der Kamera gespeichert. -

Danke für den Hinweis, werd ich mal so testen.

-

-

Eigentlich ne simple, aber sehr gute Idee - danke für den Hinweis.

Kommentar

-

Danke für die Rückmeldungen zum Thema Logging... das klingt ja schon mal nicht schlecht...

Könnt Ihr noch was zu den Lesereichweiten sagen? Diese hängen ja sicher auch vom TAG ab...

Wie nah muss man den "Fob" dran halten, wie nah die Aufkleber oder andere alternative Tags die Ihr verwendetKommentar

-

Die Reichweite ist sehr kurz, vielleicht 1cm. Sowohl der Smarttag in der Handyhülle als auch den Fob lege ich direkt auf.seit 2016 im eigenen LoxHomeKommentar

-

Kommentar

-

Ja, vermutlich hast du Recht.

Schade!

Hatte ja auch gehofft, das mit iOS12 NFC endlich so freigegeben wird, dass man sich einen extra Tag sparen kann. -

Das würde auch nicht viel bringen, weil das Handy immer nur als aktives Gerät, als Leser fungiert.

Mit dem Handy einen NFC Tag zu emulieren funktioniert sogar unter Android nur mit root.

Und mit einem verschlüsselten Tag mit Applikationen funktioniert das vermutlich überhaupt nicht.

Es gibt aber spezielle "on metal" Tags. Die haben eine Ferrit-Rückseite.

z.B.: http://mave.si/nfc/nfc-labels/nfc-st...-on-metal.html

Die sind aber natürlich auch ein wenig dicker. -

Interessant, wobei 1 mm Dicke schon wieder zu dick ist, idealweise kann man es zwischen Handy und Handyhülle packen und es trägt nicht auf.

Zu deinem Aspekt es fungiert als Leser. Bist du dir da sicher? Apple möchte es in iOS12 doch erweitern, dass zB Uni-Studenten es als Studentenausweis auf dem Campus nutzen können.

-

-

Auch hier, Smart Tags von Loxone und billige 10 EURO Tags von Amazon im Einsatz - man muss sie auf den Touch halten, damit sie gelesen werden.Danke für die Rückmeldungen zum Thema Logging... das klingt ja schon mal nicht schlecht...

Könnt Ihr noch was zu den Lesereichweiten sagen? Diese hängen ja sicher auch vom TAG ab...

Wie nah muss man den "Fob" dran halten, wie nah die Aufkleber oder andere alternative Tags die Ihr verwendetKommentar

-

Sei dir halt bewusst, dass unverschlüsselte Tags einfach und berührungslos kopiert bzw. dupliziert werden können.

Deshalb empfiehlt Loxone auch die Verwendung der Mifare DESfire EV1.Kommentar

-

-

passt perfekt!

Habe die gleichen.

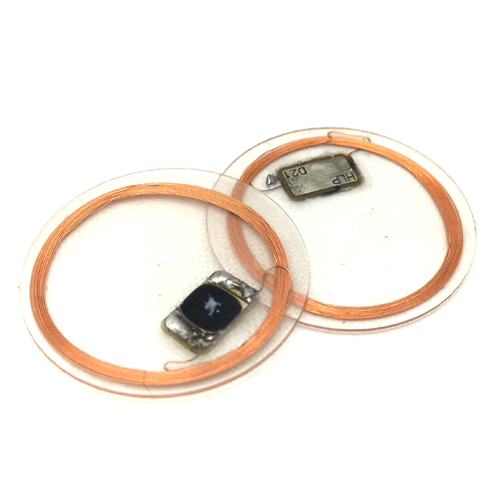

Was ich im Moment leider nirgends her bekomme, sind 25mm Sticker.

Hat kein Deutscher Shop lagernd (wenn dann nur 38mm) und in China finde ich nur 100 Stück Rollen.

die sehen so aus:

Aber lt. i-keys.de sollen die in ca. 1 Monat wieder verfügbar sein.

Im Moment habe ich laminierte in der Handy-Hülle, aber die sind natürlich deutlich dicker und beulen ganz leicht die Hülle aus.

-

Danke für die Links - sehr interressant.

Alernativ ne 100er Rolle bestellen und per Briefsendung hier in D verteilen, ich zumindest würde paar abnehmen. ;-)

-

-

Glücklicherweise funktionieren diverse verschiedene Systeme. Ich ziehe auch die verschlüsselten vor. Die geringe Reichweite scheint am Touch zu liegen. Mein Firmenausweis wird in der Firma mit fast 10cm Abstand schon im vorbeiziehen sofort gelesen...zuhause muss ich den Touch schon fast eine Sekunde berühren...

Technisch gesehen wird man sie sicherlich kopieren können...aber wer macht sich schon den Aufwand genau deinen Chip auszuspähen...Ich bin da entspannt

Gesendet von meinem SM-G960F mit Tapatalk

Kommentar

-

> Sei dir halt bewusst, dass unverschlüsselte Tags einfach und berührungslos kopiert bzw. dupliziert werden können.

> Deshalb empfiehlt Loxone auch die Verwendung der Mifare DESfire EV1.

Bitte befasst euch vorher intensiv mit dem Thema bevor Ihr solche Aussagen tätigt....!!!

Es gibt weder verschlüsselte noch unverschlüsselte Tags!

Die UID ist auf jedem Tag unverschlüsselt egal ob die alten EM Marine, Mifare Classic oder die neuen DESfire... und diese UID kann man immer kopieren, sei es auf einen anderen Chip (ja es gibt Tags die nicht dem Standard entsprechen, den eigentlich ist die UID unveränderbar!) oder indem man die UID mit einem Raspberry Pi sendet (emuliert)....

Genau darum sind solche Systeme die nur auf der UID basieren eben nicht sicher....

Was das Verfahren sicher macht, sind verschlüsselbare Bereich auf dem Tag, diese kann man nur mit dem entsprechenden Entschlüsselungsschlüssel auslesen.

Verwendet man eine Kombination aus UID und dem lesen der verschlüsselten Bereiche dann wird das Verfahren sicher, weil man den verschlüsselten Bereich eben nicht einfach kopieren kann.

Genau an dieser Stelle erschreckt es mich etwas, dass Loxone hier auch fremde Tags ließt. Dies lässt vermuten dass das Verfahren rein auf dem lesen der UID basiert, was absolut nicht sicher ist. Was aber auch sein kann, das Sie in einen schreibbaren Bereich auf den Tags etwas ablegen, was dann wiederum nur verschlüsselt auszulesen ist....

Aber das ist jetzt alles Raterei, den Loxone macht keine genauen Angabe zum Verfahren (wie auch die meisten anderen Hersteller)

PS: Ich selbst stecke auch nicht extrem tief in dem Thema, aber ein Kollege von mir und mit dem habe ich schon stundenlange Diskussion geführt über die sicher solcher Systeme....

Kommentar

-

Da die TAGs selbst keine Energiequelle haben, werden Sie über die Antenne vom Leser mit Energie versorgt und angeregt Ihre Daten zu senden.

Hier gilt desto größer, desto besser. Wenn der Abstand beim NFC also so gering ist, dann sicher weil die Antenne recht klein ausgefallen ist....Kommentar

-

Nur in aller Kürze. Bei nfc handelt es sich um ein Standard Verfahren, wobei die Leser und Schlüssel einem Standard entsprechen bis somit untereinander kompatibel sind. Der desfire ev1 zählt hier zu den relativ sehr sicheren Verfahren innerhalb des nfc Universums und kann nicht so gehackt und kopiert werden.> Sei dir halt bewusst, dass unverschlüsselte Tags einfach und berührungslos kopiert bzw. dupliziert werden können.

> Deshalb empfiehlt Loxone auch die Verwendung der Mifare DESfire EV1.

Bitte befasst euch vorher intensiv mit dem Thema bevor Ihr solche Aussagen tätigt....!!!

Es gibt weder verschlüsselte noch unverschlüsselte Tags!

Die UID ist auf jedem Tag unverschlüsselt egal ob die alten EM Marine, Mifare Classic oder die neuen DESfire... und diese UID kann man immer kopieren, sei es auf einen anderen Chip (ja es gibt Tags die nicht dem Standard entsprechen, den eigentlich ist die UID unveränderbar!) oder indem man die UID mit einem Raspberry Pi sendet (emuliert)....

Genau darum sind solche Systeme die nur auf der UID basieren eben nicht sicher....

Was das Verfahren sicher macht, sind verschlüsselbare Bereich auf dem Tag, diese kann man nur mit dem entsprechenden Entschlüsselungsschlüssel auslesen.

Verwendet man eine Kombination aus UID und dem lesen der verschlüsselten Bereiche dann wird das Verfahren sicher, weil man den verschlüsselten Bereich eben nicht einfach kopieren kann.

Genau an dieser Stelle erschreckt es mich etwas, dass Loxone hier auch fremde Tags ließt. Dies lässt vermuten dass das Verfahren rein auf dem lesen der UID basiert, was absolut nicht sicher ist. Was aber auch sein kann, das Sie in einen schreibbaren Bereich auf den Tags etwas ablegen, was dann wiederum nur verschlüsselt auszulesen ist....

Aber das ist jetzt alles Raterei, den Loxone macht keine genauen Angabe zum Verfahren (wie auch die meisten anderen Hersteller)

PS: Ich selbst stecke auch nicht extrem tief in dem Thema, aber ein Kollege von mir und mit dem habe ich schon stundenlange Diskussion geführt über die sicher solcher Systeme....

Ich habe sowohl bei DOM (Hersteller meines NFC Schlosses) als auch bei Loxone nachgefragt: man möchte das der eigene Transponder verwendet wird, da dieser getestet ist ihr den Qualitätsansprüchen entspricht.

Wenn man Wikipedia glauben mag, dann mache ich mir hier keine Sorgen.

Gesendet von meinem SM-G960F mit Tapatalk

Kommentar

-

Wobei das bei Loxone ja relativ ist. Wenn man sich hier die Kommentare einiger Profis bzgl. der Sicherheit bei Loxone durchliest, bedeutet die Aussage erstmal nichts.Kommentar

-

Ich glaube Loxone hat mittlerweile auch einiges gemacht. Sie weisen ja explizit auf die verschlüsselten Chips hin und die Config zeigt extra an, ob es ein verschlüsselter Chip ist oder nicht.( habe testweise mal alle nfc Chips die ich zuhause habe eingelesen)....wenn es nicht drauf ankommt hätten sie ja auch die alten unverschlüsselten Loxone nfc Tags weiter nutzen können....

Und wie immer gilt Stein und Brecheisen sind im Bedarfsfall schneller als ein Hack...

Gesendet von meinem SM-G960F mit Tapatalk

Kommentar

Kommentar